セキュリティ上危ないメールの扱いかた

- 2023/06/22

- サイバーセキュリティ

みなさんどうも、行政書士にして情報安全確保支援士の池田です。

みなさんのところにはフィッシングメールとか、マルウエアが添付ファイルでついているようなメールって、届いていませんか?

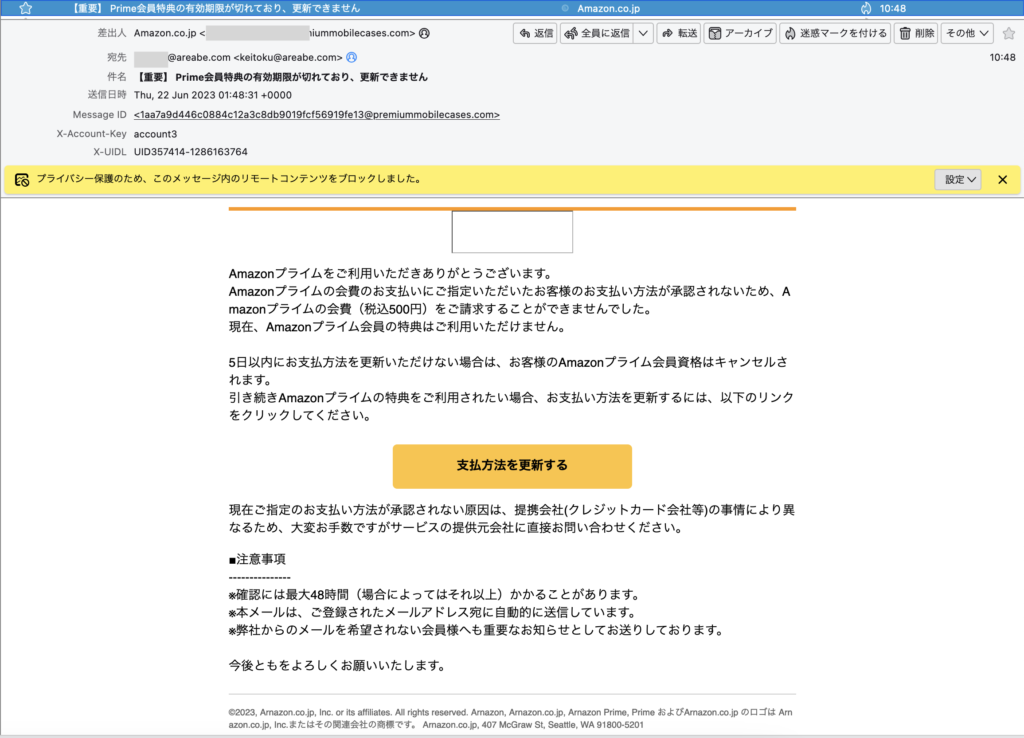

例えばこんなのですよね。

このメールは、本日の10時48分に届いたものですが、このような会員の登録情報を再入力してくださいとか、利用状況の確認をしてくださいとか、わたしのところにも一日のうちに何通も送られてくるものを、こんなふうに皆さんへの話題のネタになるように取っておいたりしているわけです。このメールなぞは、送信者がAmazon.co.jpとか名乗っていても、メールアドレスがxxxmobilecases.comとかで明らかにおかしいですよね。それにメール本文についている「支払い方法を更新する」のボタンのアクセス先もwww.arnazcnco.jp.allurxxxxx.comだったりして、これもおかしいですよね。

こんなメールにひっかかるものかね、と、このコラムを読んでいるみなさんはきっとそう思われているのでしょうが、会社のパソコンがランサムウエアに引っかかって使えなくなりましたとか、フィッシングに合ってアカウントを乗っ取られましたとか、そんな事件は頻繁に発生しています。思わずリンクをクリックして被害にあっているということです。

送られてきたメールは、送信アドレスに不審な点がないかを必ずチェックしましょう。

メール本文のリンクをクリックするのはやめましょう。必ず本家本元のWebサーバに直接アクセスして、メールの情報が正しいものか確かめましょう。

とは言っても、メールアドレスを使って本人確認をするようなサービスもあって、メール本文のリンクは絶対にクリックしない、なんてことはできないですよね。そういう場合、メール本文のリンクをクリックする場合には、必ずリンク先のURLを確認するようにしましょう。

ちなみに上記スクリーンショットの中のアドレスは、みなさん、冗談でアクセスしたりすることのないように、一部の画像に敢えてマスクをかけて隠しています。

それと、みなさん気が付かれましたか、私はメールクライアントの設定で、リモートコンテンツはデフォルトでは表示しないようにしています(黄色い帯のメッセージがそれを表しています)。

リモートコンテンツというのはどういうものかというと、例えばネット上の画像を表示させるようにしているもののことを言います。こういうものをうまく利用すれば、送ったメールを開いて読んでくれたかどうか、開封確認に使うことができるわけです。ちょっと面倒ですが、画像を表示させるリンクにメール毎に違うパラメータを埋め込んでおけば、誰が開いたのかもわかってしまうわけです。こうなるとフィッシングメールの送信先のメールアドレスは正しいもので、ちゃんと人が受信しているとなるわけで、生きているメールアドレスのアドレスリストとして利用されてしまうことになるのです。

みなさんも、ご利用のメールクライアントに、リモートコンテンツを表示しないというような設定があるのなら、是非それを有効にして、また不用意にそうしたものを表示しないように注意しましょう。